- Data Hackers Newsletter

- Posts

- Claude Opus 4.6 detecta mais de 500 zero-days: IA supera ferramentas tradicionais em código aberto

Claude Opus 4.6 detecta mais de 500 zero-days: IA supera ferramentas tradicionais em código aberto

Modelo da Anthropic quebra recorde de detecção de vulnerabilidades e se apresenta como recurso para a segurança de software

A segurança em software de código aberto ganhou um novo aliado — e também um novo desafio. O modelo de IA Claude Opus 4.6, da Anthropic, demonstrou capacidade sem precedentes de identificar vulnerabilidades zero-day em projetos que sustentam infraestruturas corporativas globais. Segundo relatório "Evaluating and mitigating the growing risk of LLM-discovered 0-days", publicado em 5 de fevereiro de 2026, mais de 500 falhas de alta gravidade foram descobertas em código que já havia sido analisado por milhões de horas de processamento com ferramentas convencionais.

Como a IA está revolucionando a detecção de vulnerabilidades

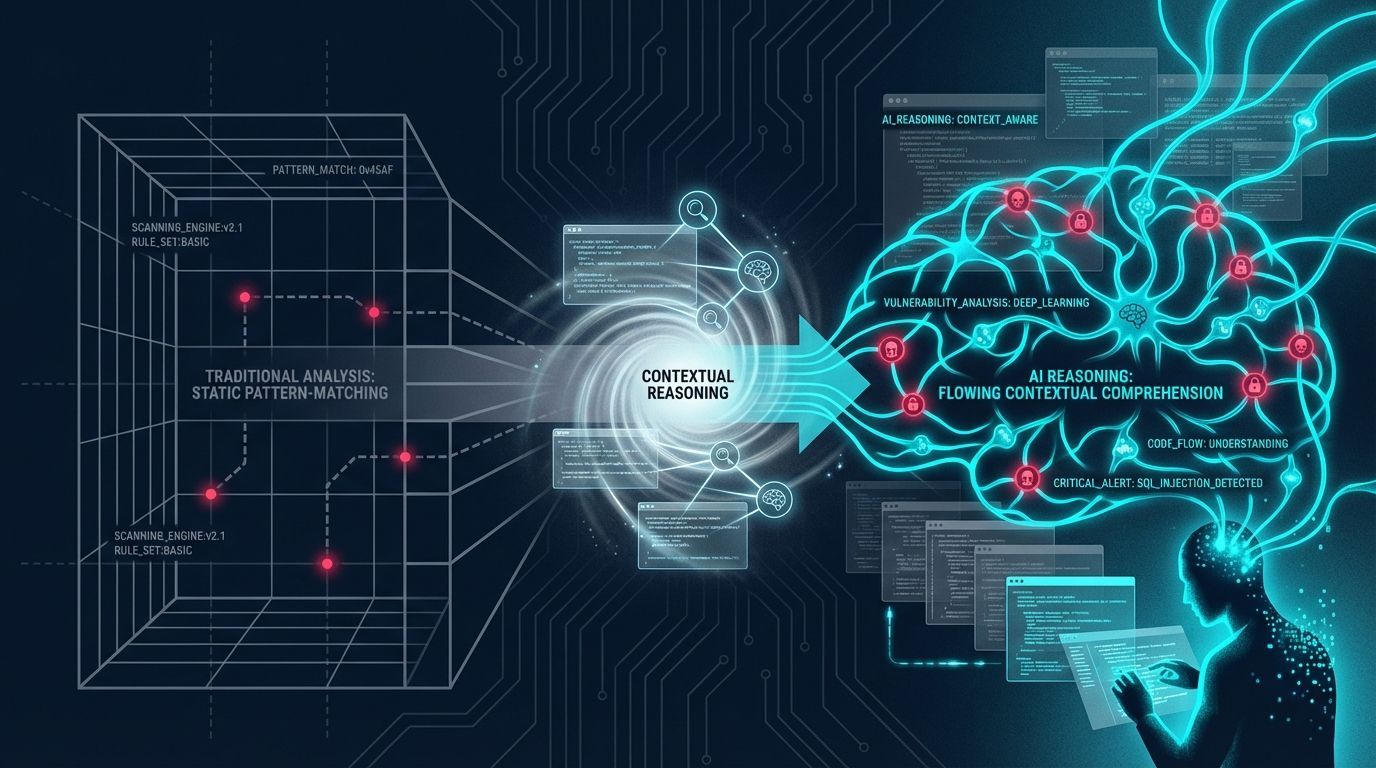

Nicholas Carlini, pesquisador da Anthropic e autor principal do relatório, explica que o diferencial do Opus 4.6 está em sua abordagem: o modelo lê e raciocina sobre código como um pesquisador humano faria, não apenas aplicando padrões predefinidos. Essa capacidade de análise contextual permitiu identificar falhas que permaneceram ocultas por décadas em projetos amplamente utilizados.

Diferenças entre IA e ferramentas tradicionais de análise

Aspecto | Ferramentas Tradicionais | Claude Opus 4.6 |

|---|---|---|

Método de análise | Padrões e assinaturas conhecidas | Raciocínio contextual sobre código |

Detecção de zero-days | Limitada a variações de falhas conhecidas | Identifica vulnerabilidades inéditas |

Análise de histórico | Não considera evolução do código | Analisa commits e padrões temporais |

Falsos positivos | Taxa variável | Validação contextualizada |

Vulnerabilidades críticas em software essencial

As descobertas do modelo não se limitaram a projetos obscuros. Entre os casos validados pela Anthropic, destacam-se falhas em utilitários fundamentais para operações corporativas:

GhostScript: processamento de PDFs sob risco

O GhostScript, amplamente utilizado para processamento e conversão de arquivos PDF, apresentou vulnerabilidades de transbordamento de buffer. Carlini detalha que o modelo identificou essas falhas ao analisar históricos de commits, detectando padrões de uso de funções inseguras que ferramentas automatizadas anteriores não conseguiram capturar.

OpenSC: dados de cartões inteligentes expostos

A ferramenta OpenSC, responsável por gerenciar dados de cartões inteligentes em ambientes corporativos, também teve vulnerabilidades críticas expostas. Considerando que essa tecnologia é fundamental para autenticação e controle de acesso físico em organizações, as implicações são significativas.

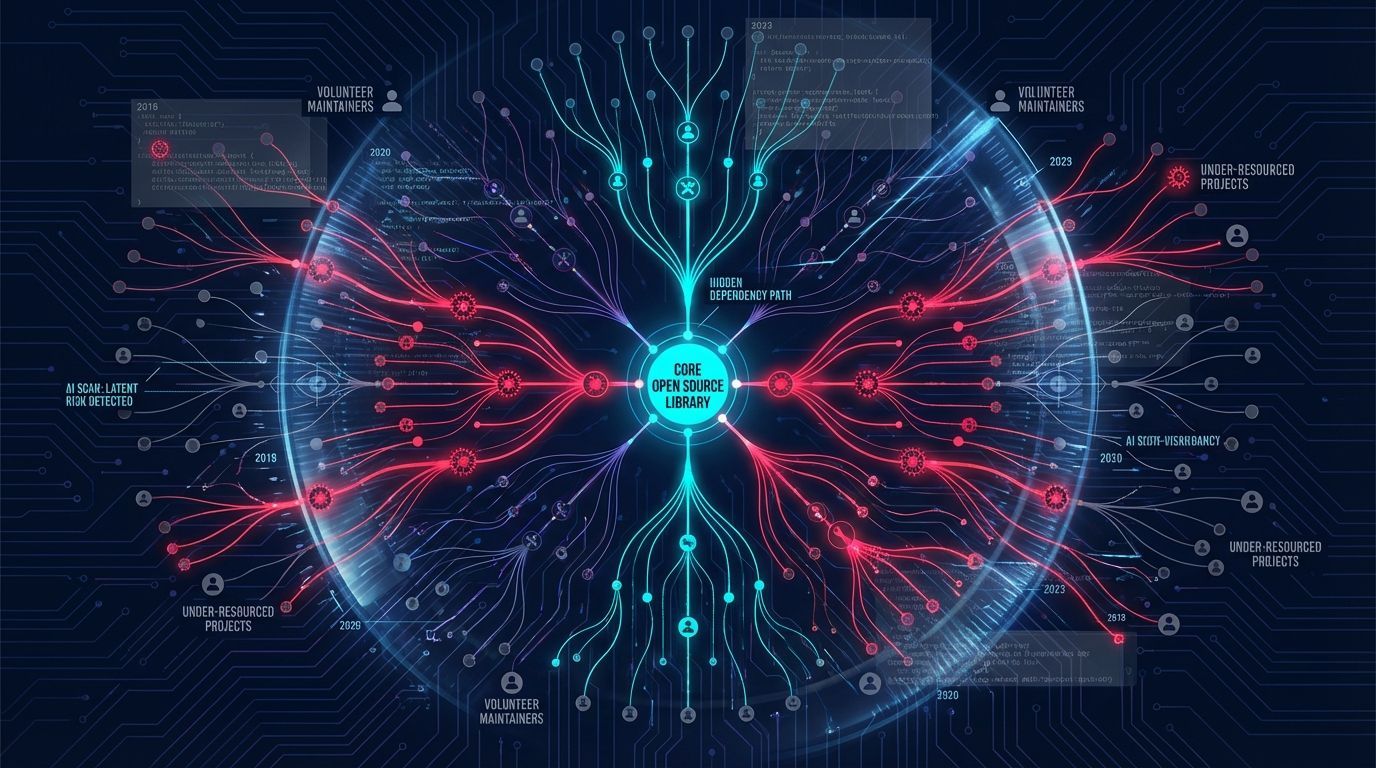

O desafio do ecossistema open source

A descoberta de mais de 500 zero-days expõe uma fragilidade estrutural do software de código aberto: muitos projetos críticos são mantidos por voluntários sem recursos dedicados à segurança da informação. Carlini observa que essas falhas se propagam por toda a cadeia de dependências, afetando bibliotecas que sustentam sistemas corporativos globais.

Por que essas vulnerabilidades permaneceram ocultas?

Análise superficial: ferramentas tradicionais não conseguem compreender o contexto completo do código

Falta de recursos: projetos open source frequentemente operam com equipes reduzidas

Complexidade crescente: bases de código extensas e interconectadas dificultam revisões manuais

Evolução temporal: vulnerabilidades podem surgir da combinação de mudanças aparentemente inofensivas ao longo dos anos

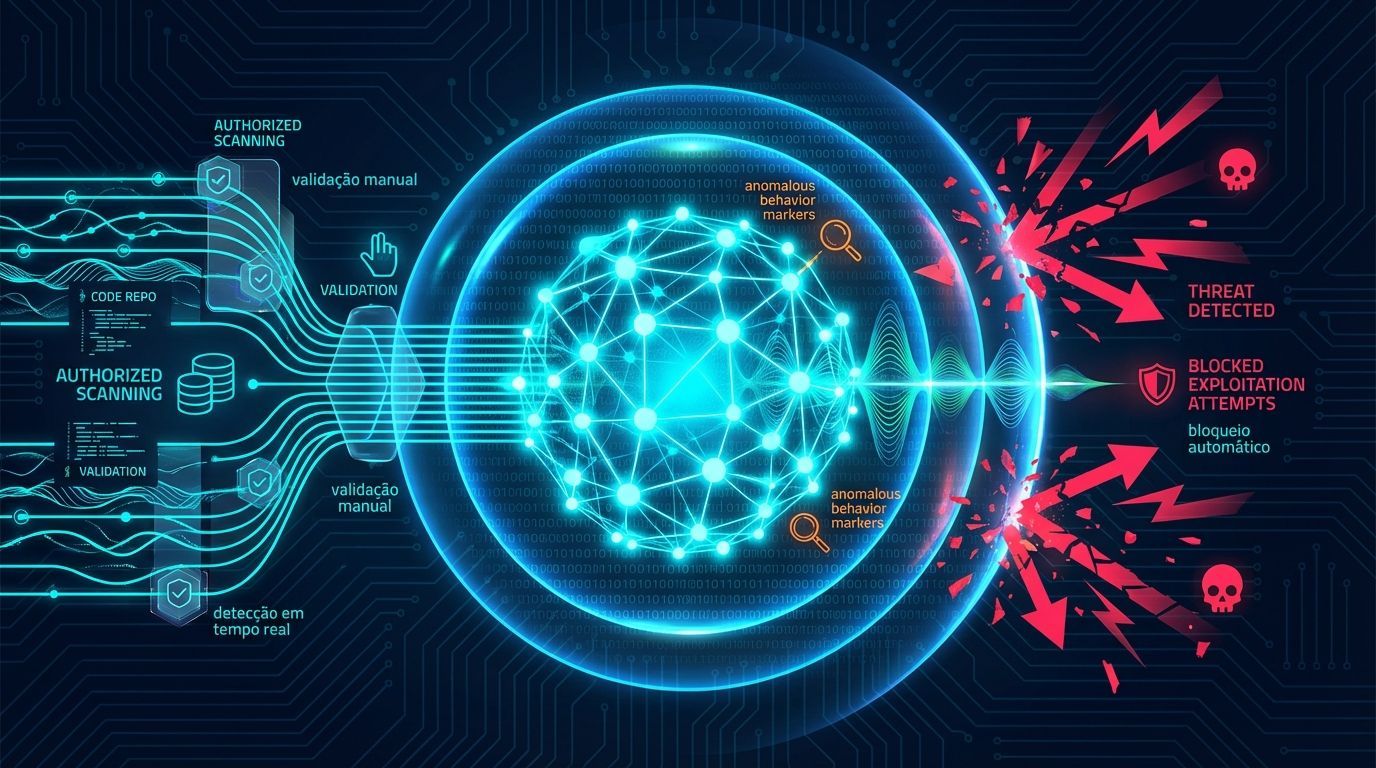

Salvaguardas contra uso malicioso da IA

Reconhecendo o potencial de uso indevido dessa tecnologia, a Anthropic implementou múltiplas camadas de proteção. Carlini detalha que o sistema monitora ativações internas do modelo para identificar tentativas de exploração em escala, bloqueando automaticamente tráfego detectado como malicioso.

Medidas de segurança implementadas

Detecção em tempo real: análise de padrões de uso que indicam intenção maliciosa

Bloqueio automático: interrupção de consultas suspeitas antes da execução

Validação de descobertas: verificação manual de vulnerabilidades antes da divulgação

Processo de correção acelerado: envio prioritário de patches para projetos afetados

A urgência de novas normas de divulgação

O pesquisador da Anthropic alerta que a velocidade das descobertas por IA exige evolução nas práticas da indústria. As janelas tradicionais de 90 dias para divulgação responsável podem não ser suficientes quando se trata de vulnerabilidades em ecossistemas open source altamente interconectados.

Perguntas frequentes sobre zero-days descobertos por IA

Como empresas podem se proteger dessas vulnerabilidades?

Manter sistemas atualizados, monitorar comunicados de segurança dos projetos open source utilizados e implementar análises regulares de dependências são medidas essenciais.

A IA substituirá analistas de segurança humanos?

Não. A IA potencializa o trabalho de profissionais, permitindo que foquem em análises mais complexas e na implementação de correções.

Quanto tempo leva para corrigir uma zero-day descoberta?

Varia conforme a complexidade e os recursos do projeto. A Anthropic está trabalhando com mantenedores para acelerar esse processo.

Outros modelos de IA têm capacidade similar?

O relatório sugere que modelos avançados de linguagem podem desenvolver capacidades comparáveis, tornando essencial a adoção de salvaguardas preventivas.

Implicações para a segurança corporativa

Para organizações que dependem de software open source — praticamente todas as empresas modernas — as descobertas representam um alerta crucial. A infraestrutura digital corporativa está construída sobre fundações que podem conter vulnerabilidades não detectadas por métodos convencionais.

Ações recomendadas para CISOs

Inventário de dependências: mapear todos os componentes open source em uso

Monitoramento contínuo: implementar sistemas de alerta para novos CVEs

Testes com IA: considerar ferramentas de análise assistida por IA

Planos de resposta: preparar procedimentos para patches emergenciais

Engajamento com comunidades: contribuir para projetos críticos utilizados

O futuro da detecção de vulnerabilidades

A demonstração da Anthropic marca um ponto de inflexão na cibersegurança. Carlini finaliza seu relatório enfatizando que a empresa está comprometida em garantir que essa tecnologia seja usada de forma defensiva, protegendo infraestruturas ao invés de comprometê-las.

À medida que modelos de IA se tornam mais sofisticados, a indústria precisa evoluir suas práticas de segurança, divulgação responsável e manutenção de código aberto. As mais de 500 vulnerabilidades descobertas são apenas o começo de uma transformação que pode redefinir como protegemos sistemas digitais globais.

A corrida entre defensores e atacantes sempre existiu em cibersegurança. Com IA capaz de descobrir centenas de zero-days, a velocidade dessa corrida acelerou dramaticamente — e isso exige que toda a indústria se adapte rapidamente.